IPS و IDS و کاربرد آن در امنیت شبکه

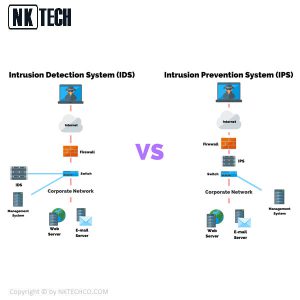

در این مقاله میخواهیم در مورد IPS و IDS و کاربرد آن در امنیت شبکه صحبت کنیم. در حال حاضر اکثر شبکه های داخلی برای حفظ امنیت شبکه خود از تهدیدات خارجی اقداماتی اندیشیده اند و فقط ترافیک های ورودی و خروجی را توسط Firewall ها بررسی می کنند و به ترافیک های داخلی و تهدیدات داخلی که ممکن است اتفاق بیفتد توجهی ندارند و چنین تصوری دارند که هر شخص یا کاربری که به شبکه داخلی توانایی دسترسی پیدا کند و از فیلترها و احرازهویت ها بتواند عبور کند در نتیجه شخص مورد اعتماد برا آن شبکه یا سازمان بوده و اقدامات تهدید آمیز انجام نمی دهد .

what is IDS/IPS

IDS

IDS یا Intrusion Detection System به معنی سیستم تشخیص نفوذ است. این سیستم به منظور نظارت بر تمامی فعالیت ها در درون شبکه و فعالیت های ورودی و خروجی شبکه طراحی شده است . IDSها فقط به منظور شناسایی تهدیدات و حملات و نفوذ(مثل جمع آوری اطلاعات , پویش پورت ها و کنترل کامپیوتر ها توسط هکرها) و یا خراب کاری و… و اعلام هشدار طراحی شده است. اعلام هشدار ها می تواند به چند روش انجام گیرد مثل آلارم و یا نشان دادن در قسمت رویدادها (Logs) و یا تماس گرفتن و یا اعلام هشدار بر روی تلفن همراه مسئول مربوطه.

IDSها به صورت دائم در شبکه به دنبال ترافیک های مشکوک و اتفاقات غیره عادی حاصل از فعالیت ویروس ها , کرم ها , هکرها و … هستند.

IPS

IPS یا Intrusion Prevention System به معنی سیستم جلوگیری از نفوذ است. IPSها سیستم های امنیت هستند که برای شناسایی وجلوگیری از تهدیدات و فعالیت های مشکوک در شبکه و سیستم ها طراحی شده اند. این سیستم ها بر اساس سیاست ها و قوانینی که برایشان تعریف شده دائما شبکه را کنترل می کنند و به محض شناسایی موارد احتمالی برای خرابکاری و موارد تهدید آمیز جلوی دسترسی آن ها را گرفته و هشدارهای لازم را به مدیران می دهند و اقدامات پیشگیرانه برای جلوگیری از حملات مجدد را انجام می دهند .

مثل پیکربندی مجدد Firewall برای جلوگیری از حملات آینده. از IPSها همچنین می توان برای شناسایی مواردی که خارج از سیاست های امنیتی شرکت است , استفاده کرد به عنوان مثال IPS کارکنان و مهمان های شبکه را از تخطی از قوانین و سیاست های امنیتی شرکت باز می دارد.

explain IDS/IPS

IPSها به دو دسته مبتنی بر شبکه و مبتنی بر میزبان تقسیم بندی می شوند. در واقع میتوان گفت IPSها همان IDSهای پیشرفته هستند که علاوه بر شناسایی عمل جلوگیری و مسدود کردن را به صورت اتوماتیک می گیرد .

امروزه با وجود نقاط دسترسی زیاد در شبکه های شرکت ها و سازمان ها , وجود راهی برای نظارت بر تخلفات احتمالی , تهدیدات قریب و الوقوع و … ضروری است امروزه تهدیدات شبکه ای پیچیده تر شده و حتی می توان به قوی ترین راه حل های امنیتی نفوذ کرد .

تفاوت های IPS و IDS

تفاوتی که بین این دو وجود دارد عملی است که در هنگام شناسایی تهدید احتمالی انجام می دهند. سیستم های IPS شبکه را کنترل می کند و از آن در برابر سوء استفاده و حملات محافظت می کند . این سیستم ها برای نظارت بر نفوذ و اقدامات خراب کارانه و…

و اقدامات لازم برای جلوگیری از حملات طراحی شده اند در حالی که که IDS ها برای جلوگیری از حملات طراحی نشده اند بلکه شبکه را رصد می کنند و ترافیک های آسیب رسان را شناسایی می کنند و آن را برای مدیران ارسال می کند

و هشدارهای لازم را می دهند .

تفاوت IPS/IDS با Firewall

- همه دسترسی ها به اینترنت از طریق Firewall نیست.

- تمام حملات وتهدیدات از سمت خارج از شبکه و Firewall نیست.

- این تکنولوژی ترافیک عبوری از شبکه را با جزئیات بیشتر نسبت به Firewall تحلیل می کند.

- امنیت پایین در برابر حملاتی که توسط نرم افزارهای مختلف صورت میگیرد

مثل Virus Programs , Active , Java Applet و …

- Firewall در سطح لایه 3و4 عمل می کند در حالی که سیستم های IPS/IDS تا لایه 7 عمل می کند یعنی Firewall ها بر محتوای داخل بسته های داده نظارتی ندارد ولی IPS/IDS بر رفتار بسته ها نظارت دارند.

طریقه عملکرد IPS

ابزار های IPS/IDS دارای پایگاه داده ای هستند که در آن مشخصات حملات شناخته شده قرار داده شده مثل حملات DoS , DDoS , انواع مختلف کرم ها و ویروس ها. و با اسکن ترافیک شبکه و بررسی عمیق بسته های داده که از طریق شبکه عبور می کند و مقایسه آن با پایگاه داده , حملات را شناسایی و یکی از اقدامات زیر را انجام می دهد . جلسه TCP که مورد سوء استفاده قرار گرفته را خاتمه می دهد و دسترسی IP ویا حساب کاربری متخلف را مسدود می کند .

- برای جلوگیری از حملات مشابه Firewall را مجدد برنامه ریزی و پیکربندی می کند.

- محتوای مخربی که بعد از حمله در شبکه باقی مانده را حذف یا جایگزین می کند.

این کار با بسته بندی مجدد Payloadها , حذف Header اطلاعات و از بین بردن پیوست های آلوده از File Server یا Email Server انجام می شود.

روش های مقابله

یک سیستم IPS برای استفاده از چندین روش برای محافظت از شبکه در مقابل دسترسی های غیره مجاز پیکر بندی می شود که شامل :

مبتنی بر امضاء : در این روش از امضاء های از پیش تعین شده و تهدیدات شناخته شده شبکه استفاده می کند. زمانی که حمله ای شروع می شود که با یکی از الگو ها و امضاء ها مطابقت داشته باشد سیستم اقدامات لازم را انجام می دهد.

مبتنی بر ناهنجاری : این رویکر رفتارهای غیره عادی و غیره منتظره در شبکه را کنترل می کند و در صورت تشخیص ناهنجاری و رفتارهای غیره عادی , سیستم دسترسی میزبان را مسدود می کند.

مبتنی بر Policy(مبتنی بر سیاست های سازمان) : این روش نیاز به مدیرانی دارد تا سیاست های امنیتی را با توجه به سیاست های امنیتی سازمانی و زیر ساخت های شبکه پیکربندی کنند. وقتی فعالیتی خلاف خطی مشی امنیتی رخ دهد و آن را نقض کند , هشدار های لازم برای مدیران سیستم ارسال می شود.

پلتفرم های مختلف

در حال حاضر شرکت های زیادی پلتفرم های محتلف IPS/IDS برای افزایش امنیت شبکه ها ارائه می دهد. دستگاه های سری 4200 سیسکو که اختصاصا عمل IPS را انجام می دهد.

نرم افزار های IPS/IDS که بر روی Router ها اجرا می شود.

ماژول های AIM-IPS یا NME-IPS که بر روی Router ها قابل نصب است.

ماژول های قابل نصب بر روی Firewall های ASA مثل AIP دستگاه های Fire Power سری 7000/ 8000 سیسکو تیغه های قابل استفاده در سوئیچ های سری 6500 سیسکو

Virtual Next-Generation IPS در محیط های VMware

Firewallهای ASA برای سرویس های Fire Power

برای مشاهده محصولات دیگر سایت ما اینجا کلیک کنید .

برای مشاهده محصولات متنوع تر به سایت NKTECH مراجعه نمایید .

برای مشاهده محصولات برند LAFAND به سایت لافند مراجعه نمایید .